Es hat sich wahrscheinlich rumgesprochen, dass die Schufa die Kreditwürdigkeit der Menschen und Unternehmen in Deutschland speichert. In einem langwierigen Prozess musste die Schufa von der Politik über ein Gesetz dazu gezwungen werden, dass sie einmal im Jahr ihren Zwangskunden also den Opfern auch Auskunft darüber gibt, was sie so gespeichert hat. Vielleicht hat schon mal der Eine oder Andre eine Schufaauskunft eingeholt, einfach nur weil es jetzt endlich möglich ist. Was kaum jemand weiß ist aber, dass noch viele andere Unternehmen ebenfalls die Kreditwürdigkeit speichern.

Es hat sich wahrscheinlich rumgesprochen, dass die Schufa die Kreditwürdigkeit der Menschen und Unternehmen in Deutschland speichert. In einem langwierigen Prozess musste die Schufa von der Politik über ein Gesetz dazu gezwungen werden, dass sie einmal im Jahr ihren Zwangskunden also den Opfern auch Auskunft darüber gibt, was sie so gespeichert hat. Vielleicht hat schon mal der Eine oder Andre eine Schufaauskunft eingeholt, einfach nur weil es jetzt endlich möglich ist. Was kaum jemand weiß ist aber, dass noch viele andere Unternehmen ebenfalls die Kreditwürdigkeit speichern.

Dieses sind unter anderem:

Darüber hinaus können die Telekom und die großen Energiedienstleister genutzt werden, um die Kreditwürdigkeit der Kunden zu prüfen. Schließlich braucht jeder DSL und Strom und man kann schauen, ob der Kunde immer seine Rechnungen bezahlt hat. Große Versandhändler wie Amazon könnten ebenfalls Daten über pünktlich gezahlte Rechnungen und das Konsumverhalten liefern.

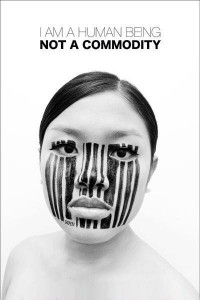

Lange Rede schwacher Sinn, wer überprüfen möchte was alles über die eigene Person gespeichert wird muss viel Lebenszeit investieren und alle Unternehmen einzeln anschreiben. Dies ist nicht praktikabel, da kein Mensch wissen kann, welche Daten wo gespeichert und gegen die eigenen Interessen verwendet werden.

Zur Verdeutlichung der Problematik möchte ich die wahre Geschichte eines Arbeitskollegen erzählen.

Inzwischen ist es üblich selbständige Softwareentwickler im Finazdienstleistungsgewerbe genauestens zu durchleuchten. Es wird eine Bonitätsprüfung durchgeführt und ein polizeiliches Führungszeugnis eingefordert. Statt sich um kriminelle Bankster zu kümmern, werden also Entwickler gegängelt. Mein Arbeitskollege bekam also diverse Formulare vorgelegt, die er unterschreiben sollte, um den Auftrag zu erhalten. Bei der Bonitätsprüfung dachte er, dass es sich um eine Schufaauskunft handelt, von der er wegen der Selbstauskunft wusste, dass sie bei ihm bestens ist. Statt dessen wurde aber irgend ein anderes Unternehmen von dem er nie zuvor etwas gehört hatte abgefragt. So rief ihn also sein Auftraggeber an und bat ihm, den schlechten Bonitätswert zu erklären. Jetzt ist man in einer echten Zwickmühle. Aus Datenschutzgründen muss man gar nichts erklären und bekommt dann natürlich den Auftrag nicht. Ist man auf den Auftrag angewiesen muss man jetzt Sachen aus dem Privatleben erklären, die niemanden etwas angehen. Der Hintergrund für den schlechten Bonitätswert war ein geplatzter Handy-Vertrag. Für einen Auslandsauftrag hatte mein Arbeitskollege einen teuren Handy-Vertrag abgeschlossen. Diesen nutzte er aber nicht und schaltete die SIM-Karten auch nicht frei, weil er im Ausland unerwartet andere Internetzugänge nutzen konnte. Jetzt erwartete er, dass nur die Grundgebühr für den Handyvertrag fällig wird, den er nicht genutzt hatte. Statt dessen wurde jeden Monat aber eine weit höhere Summe abgebucht. Er schrieb also das Unternehmen an und bat vergeblich um eine Erklärung. Schließlich buchte er die Beträge zurück und widerrief die Einzugsermächtigung. Statt jetzt das klärende Gespräch zu suchen, verwies der Kundenservice nur auf seine AGBs und übergab das ganze an ein Inkassounternehmen. Mit diesem einigte man sich schließlich und zahlte einen gewissen Anteil aber nicht die vollständige Summe. Mein Arbeitskollege hatte den Fehler gemacht, dass er alles zurückgebucht hat und nicht nur den strittigen Betrag. Dies sah er ein und zahlte dem Inkassounternehmen die Grundgebühr bis zu dem Tag an dem ihm der Vertrag gesperrt wurde. Damit war das Inkassounternehmen zufrieden und die Sache war augenscheinlich erledigt.

Solche Inkassofälle werden entweder aktiv an die Bonitätsprüfer-Firmen gemeldet oder von diesen abgefragt. Allerdings sobald die Fälle erledigt sind wird dies nur selten zurückgemeldet. So ist dann die Bonität für die nächsten 3 Jahre versaut, obwohl man keine Schuld hat. Bei der Schufa wird so etwas nicht gespeichert, weil die solche Bagatellfälle gar nicht erfasst. Wer einmalig eine Forderung von unter €200 nicht erfüllt, bekommt keinen Schufaeintrag wegen Geringfügigkeit. Für die anderen Unternehmen gilt dies nicht. Deswegen sollte man sich von einem guten Schufawert nicht täuschen lassen.

Ist das so legal?

Leider ja  Wenn man gegen falsche Daten keinen Einspruch einlegt, dann bleiben diese gespeichert und werden gegen einen verwendet. Wenn man dies anprangert, werden die betroffenen Unternehmen immer von bedauerlichen Einzelfällen reden und niemals zugeben, dass der Fehler im System liegt, denn wie soll eine Privatperson falschen Daten widersprechen können, von deren Existenz sie nicht einmal etwas weiß?

Wenn man gegen falsche Daten keinen Einspruch einlegt, dann bleiben diese gespeichert und werden gegen einen verwendet. Wenn man dies anprangert, werden die betroffenen Unternehmen immer von bedauerlichen Einzelfällen reden und niemals zugeben, dass der Fehler im System liegt, denn wie soll eine Privatperson falschen Daten widersprechen können, von deren Existenz sie nicht einmal etwas weiß?

Der Schaden, der durch eine verpatzte Bonität entsteht kann erheblich sein und normalerweise erfährt man davon nichts. Üblicherweise bekommt man nicht mitgeteilt warum man den Auftrag (wie im Fall meines Arbeitskollegen s.o.) nicht erhält sondern nur eine nichtssagende Absage. So haben diese Unternehmen mit ihren Daten eine erhebliche Verantwortung und können einen großen Schaden verursachen.

Auf der anderen Seite ist es für eine Privatperson unmöglich alle relevanten Firmen anzuschreiben und zu überprüfen.

Einzige praktikable Möglichkeit wäre, dass die Unternehmen bei denen man nicht freiwillig Kunde ist, dem Kunden einmal im Jahr mitteilen, was sie gespeichert haben oder bei jeder Veränderung die Zustimmung einholen. Mit dem Datenbrief fordert der CCC bereits seit 2010 eine solche Regelung zur Stärkung des Datenschutzes. Leider wird dies stets von der Bundesregierung und dem Parlament ignoriert, da Wirtschaftslobbyisten wegen dem Mehraufwand der beteiligten Firmen dagegen sind. Durch diese Transparenz würde das profitable Geschäft mit den persönlichen Daten offensichtlich werden und könnte nicht mehr im verborgenen betrieben werden.